Cuando instalamos una nueva aplicación en nuestro dispositivo móvil o accedemos por primera vez a un servicio en una web es habitual tener que crear una cuenta de usuario para poder utilizarla. Como alternativa, cada vez más servicios ofrecen la posibilidad de registrarnos utilizando nuestra cuenta de Google, Apple, Instagram, TikTok, Twitter, Facebook y demás redes sociales, permitiendo de esta manera no tener que darse de alta en cada una de las webs o apps que usamos. Si bien esta práctica facilita la cada vez más abrumadora tarea de gestionar las credenciales de nuestra vida digital, por otro lado, no está exenta de ciertos riesgos para la privacidad.

Para crear una nueva cuenta de usuario en una aplicación o en un sitio web es necesario proporcionar unas credenciales de acceso que son una combinación de identificador (un nombre de usuario, un email, un número de teléfono o similar) y una contraseña, además de otros datos de registro. A medida que aumenta el número de aplicaciones de las que somos usuarios, crece también el número de credenciales que tenemos que recordar. Esta circunstancia, unida a las recomendaciones de seguridad que requieren utilizar contraseñas fuertes, contraseñas distintas en cada servicio y cambiarlas con cierta frecuencia, hacen que la gestión de contraseñas se complique de tal manera que no se suele llevar a cabo.

Como solución a esta avalancha de identidades digitales, han surgido diferentes iniciativas entre las que destaca los servicios de autenticación basados en identidad federada. A pesar de ser un servicio proporcionado desde hace años, la utilización de las credenciales de redes sociales para acceder a otros servicios sigue siendo un tema de actualidad en los sectores de la ciberseguridad y privacidad.

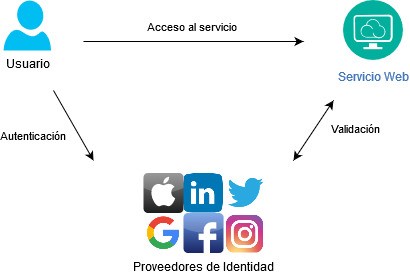

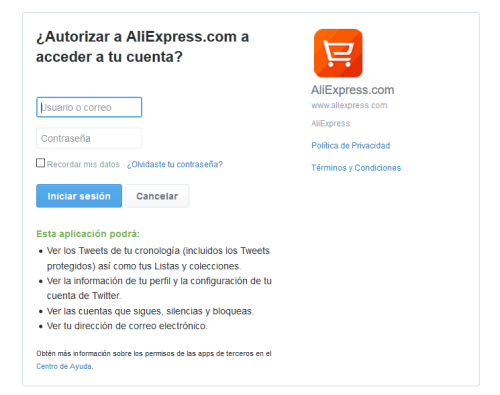

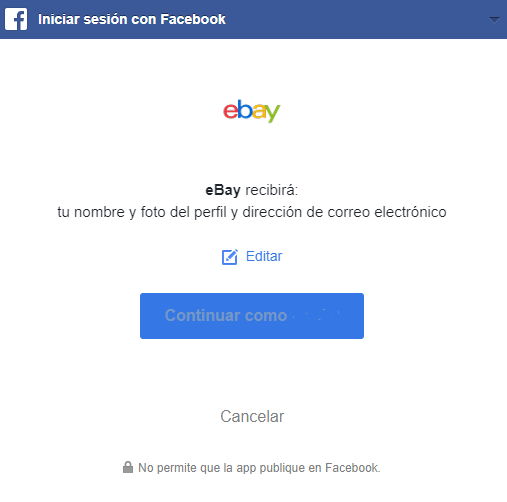

Estos servicios están basados en una tercera parte independiente (por ejemplo, una red social) que es quien autentica al usuario ante las diferentes aplicaciones o sitios webs. Es decir, para acceder a un sitio concreto, durante el proceso de inicio de sesión somos redirigidos a un servicio de autenticación federada que comprueba las credenciales y, si son correctas, devuelve el control al servicio solicitado. Además, estos servicios de autenticación pueden compartir algunos datos personales imprescindibles para el registro con el servicio al que queremos acceder, de forma que no sea necesario que volvamos a introducir en otra web de forma repetitiva datos como nuestro nombre, apellidos, fecha de nacimiento, datos de contacto, etc.

Las VENTAJAS de estos servicios son:

- Nos ayuda a reducir el número de credenciales que usamos.

- Los procesos de registro son más rápidos porque muchos de los detalles de registro, si no todos, son automáticamente proporcionados por el servicio de autenticación federada.

- Existe menos riesgo de que nuestras credenciales de acceso acaben viéndose afectadas por una brecha de seguridad en el servicio concreto al que accedemos, porque todas esas aplicaciones y servicios no guardarán de ninguna forma nuestras contraseñas. Y en caso de verse afectada sólo sería necesario cambiar una contraseña.

En los últimos años han proliferado proveedores de identidad federada ofrecidos principalmente por las grandes tecnológicas y las redes sociales, basadas en el estándar OAuth. Así, muchas aplicaciones te ofrecen la posibilidad de crear una cuenta e iniciar sesión directamente con tu cuenta de Google, Apple, Twitter, Facebook y algunos otros.

Estas entidades pueden llegar a tener datos muy completos sobre nosotros, nuestra vida, nuestros gustos, nuestras aficiones, nuestros intereses, etc., tanto por la información que hemos facilitado en nuestros perfiles de usuario como por los datos obtenidos o inferidos directamente a través del uso que hacemos de las aplicaciones de Internet en las que nos autenticamos haciendo uso de esta técnica.

El uso de la autenticación federada debe contar con las garantías adecuadas para que no se materialicen riesgos como la pérdida del control sobre los datos personales, ya que podría dar lugar a flujos de datos que acaben siendo utilizados para el seguimiento o el perfilado de las personas.

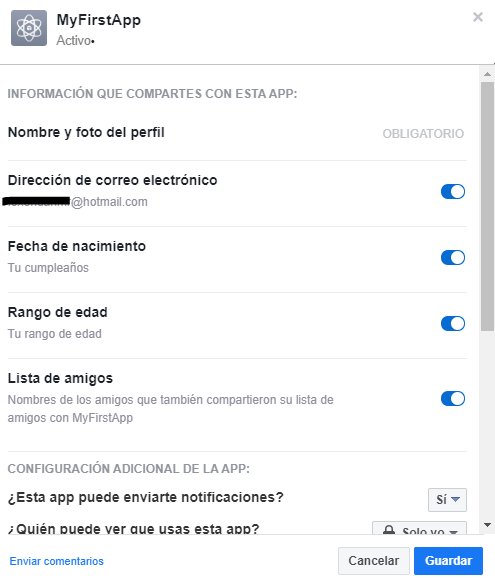

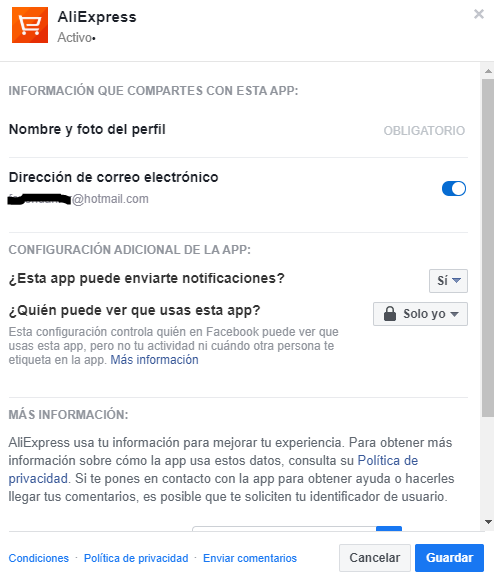

No todos los servicios de identidad federada dan el mismo control al usuario sobre los datos que comparten con las aplicaciones en las que nos registramos, ni proporcionan la información de forma uniforme.

Estas entidades pueden llegar a tener datos muy completos sobre nosotros, nuestra vida, nuestros gustos, nuestras aficiones, nuestros intereses, etc., tanto por la información que hemos facilitado en nuestros perfiles de usuario como por los datos obtenidos o inferidos directamente a través del uso que hacemos de las aplicaciones de Internet en las que nos autenticamos haciendo uso de esta técnica.

El uso de la autenticación federada debe contar con las garantías adecuadas para que no se materialicen riesgos como la pérdida del control sobre los datos personales, ya que podría dar lugar a flujos de datos que acaben siendo utilizados para el seguimiento o el perfilado de las personas.

No todos los servicios de identidad federada dan el mismo control al usuario sobre los datos que comparten con las aplicaciones en las que nos registramos, ni proporcionan la información de forma uniforme.

Por lo tanto, entre RIESGOS asociados a estas tecnologías se pueden destacar:

- Pérdida de control sobre los datos personales, cuando el servicio accede a determinados datos del perfil social del usuario.

- Utilización de los datos obtenidos de la red social para finalidades distintas de las consentidas por el usuario.

- Acceso de las redes sociales a una mayor información sobre nuestro uso de las aplicaciones o comportamiento por Internet, lo que facilita el seguimiento y perfilado.

- Ante una brecha de seguridad del servicio no se verá afectada la contraseña del usuario, pero si puede verse afectada mucha información del perfil social de usuarios, incluidos datos sobre sus intereses y perfilado para publicidad comportamental.

- En caso de perder el control sobre la cuenta de la red social (robo de credenciales), se pierde también el control del resto de servicios donde nos hemos registrado con esa cuenta, que podrían también verse comprometidos.

Para realizar un USO SEGURO de esta tecnología se aconseja seguir las siguientes recomendaciones:

- Antes de iniciar sesión con tu cuenta de una red social en una aplicación, infórmate sobre esa aplicación y sobre los datos a los que tendrá acceso, valora también el uso que vas a hacer de la misma.

- Si se trata de una aplicación que desconoces, que únicamente vas a utilizar puntualmente, o simplemente quieres conocerla y experimentar, evita iniciar sesión con tus credenciales de tu red social habitual. Es más recomendable crear para ese servicio una nueva cuenta o, incluso, utilizar servicios de identidad federada que has creado específicamente para acceder a servicios con mayor riesgo.

- No guardes contraseñas en el navegador ni las reutilices en diferentes servicios. Usa gestores de contraseñas que sean fiables, para generar nuevas contraseñas robustas, acceder a ellas cuando las necesites y tenerlas almacenadas de forma segura.

- Utiliza únicamente aquellos servicios de identidad federada que te ofrezcan mejores garantías respecto al uso de tus datos personales, mayor control sobre los datos personales que compartirán con la aplicación en la que te registras y medidas de seguridad adecuadas, como un segundo factor de autenticación.

- Cuando utilices tus credenciales de una red social para acceder a una aplicación asegúrate de gestionar adecuadamente los permisos de acceso a tus datos personales que concedes a la aplicación, tanto en el momento del registro como posteriormente. Evita que obtenga más datos de ti de los que consideres necesarios.

- Revisa periódicamente, desde los ajustes de privacidad de tu cuenta en redes sociales, las aplicaciones en las que has iniciado sesión o permites que se inicie sesión, eliminado o revocando el permiso para aquellas que hayas dejado de utilizar y gestionando los datos personales a los que puede acceder cada aplicación.

Fuente: AEPD